AWS Extend Switch Roles

-

简介:开发者工具

- 攻略:下载的 crx 插件如何安装到浏览器上?

- 简介:开发者工具

- 攻略:下载的 crx 插件如何安装到浏览器上?

扩展您的 AWS IAM 转换角色。您可以像 aws config 格式一样设置配置

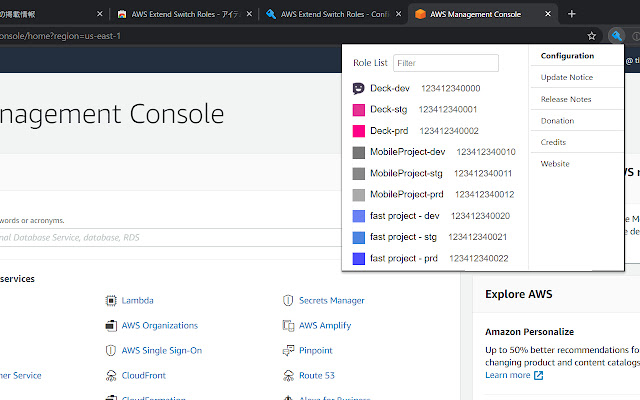

AWS 管理控制台上的切换滚动历史记录不会只保留最多五个。此扩展程序可让您通过加载 aws 配置从浏览菜单中显示所有切换角色。

## 配置

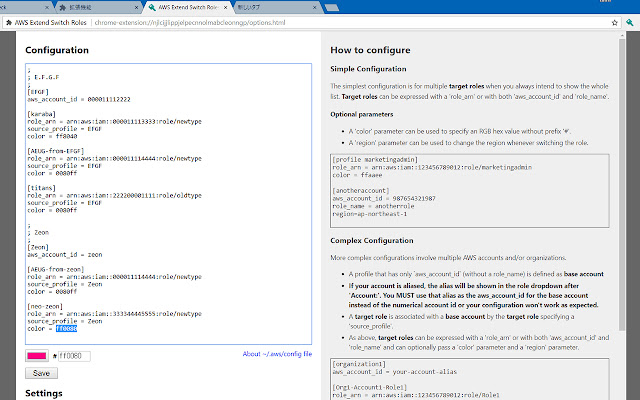

支持 ~/.aws/config 格式和类似 ~/.aws/credentials

### 简单配置

当您总是打算显示整个列表时,最简单的配置是针对多个 **目标角色**。 **目标角色**可以使用`role_arn`或`aws_account_id`和`role_name`来表示。

#### 可选参数

* `color` - 标题底部边框和当前配置文件周围颜色的 RGB 十六进制值(不带 pfix '#')。

* `region` - 如果指定了此参数,则在切换角色时更改区域。

* `image` - 在提供的任何颜色属性之上使用的图像的 uri。颜色和图像并不相互排斥。

``

[简介营销管理员]

role_arn = arn:aws:iam::123456789012:role/marketingadmin

颜色 = ffaae

[另一个帐户]

aws_account_id = 987654321987

role_name = 另一个角色

地区=ap-东北-1

[第三方账户]

aws_account_id = 987654321988

role_name = 第三个角色

图片 = "https://via.placeholder.com/150"

``

### 复杂的配置

更复杂的配置涉及多个 AWS 账户和/或组织。

- 只有`aws_account_id`(没有`role_name`)的配置文件被定义为**基本帐户**。

- **如果您的帐户是别名,则别名将显示在“帐户:”之后的角色下拉列表中。您必须使用该别名作为基本帐户的 aws_account_id 而不是数字帐户 ID,否则您的配置将无法按预期工作。**

- **目标角色**通过指定`source_profile`的**目标角色**与**基本帐户**相关联。

- 如上所述,**目标角色** 可以使用`role_arn` 或同时使用`aws_account_id` 和`role_name` 来表示,并且可以选择传递可选参数。

- 如果在**基本帐户**中设置了`target_role_name`,则该值将作为每个**目标角色**的默认角色名称提供。

``

[组织1]

aws_account_id = 你的账户别名

[Org1-Account1-Role1]

role_arn = arn:aws:iam::123456789012:role/Role1

source_profile = 组织 1

[Org1-Account1-Role2]

aws_account_id = 123456789012

角色名称 = 角色 2

source_profile = 组织 1

[Org1-Account2-Role1]

aws_account_id = 210987654321

角色名称 = 角色 1

source_profile = 组织 1

[基本帐户2]

aws_account_id = 000000000000

[Base2-Role1]

role_arn = arn:aws:iam::234567890123:role/Role1

source_profile = baseaccount2

[另一个角色]

role_name = SomeOtherRole

aws_account_id = account-3-alias

;

; target_role_name 示例

;

[Org2-BaseAccount]

aws_account_id = 222200000000

target_role_name = 开发人员

[Org2-Account1-Developer]

aws_account_id = 222200001111

source_profile = Org2-BaseAccount

[Org2-Account2-Manager]

aws_account_id = 222200002222

角色名称 = 经理;覆盖目标角色名称

source_profile = Org2-BaseAccount

``

如果您登录基础账户,则排除其他基础账户的目标角色。

“仅显示匹配的角色”设置适用于更复杂的账户结构,在这种结构中,您通过 Active Directory 或 Google GSuite 之类的东西使用具有多个账户的 AWS Organizations 以及 AWS 联合登录。通常的做法是在主账户中设置一个角色,允许在其他成员账户中担任同名角色。选中此框意味着如果您登录到主账户中的“Developer”角色,则只会显示具有以“role/Developer”结尾的 role_arn 的成员账户。您不会看到您当前的角色实际上无法承担的角色。

评论